JohannaGurbala

Bonjour !

MollyMarchand

DemaisonLilian

Nouvelle page : Lilian -

REAC TP REMN

REAC TP REMN

Nicolas HODEMON

Nicolas HODEMON

Je suis actuellement alternant Médiateur Numérique au sein de l'association FACE Loire, en formation REMN (Responsable d'Espace de Médiation Numérique) dispensée par Hystia

Les actions de FACE Loire où je suis impliqué :

- CONNECT'TOIT : Accompagnement des locataires d'un bailleur social aux usage des plateformes numériques mises à leur disposition et formation

- Wi-Filles : Programme d’initiation aux usages, aux métiers et aux compétences du numérique à destination de jeunes filles entre 14 et 17 ans.

- Escape Game - La boite mystère : Un Escape Game mobile centré sur la précarité énérgétique destiné à tout public à partir de 13 ans

- Tête en l'air : Journées de découverte des métiers de l'aéronautique pour les jeunes du Roannais.

- Et d'autres

Formation des REMN Arduino

Formation des REMN Arduino

Déroulé de la formation

Durée :

14 hObjectif:

Objectif pédagogiques :Comprendre, appliquer, analyser et expliquer le concept et le fonctionnement de l’Arduino

Concevoir un projet complet avec Arduino .

Concevoir un temps d’animation avec Arduino.

Déroulé avec temporalité :

Journée 1Explication du programme de la session complète | 15 min | Arduino c’est quoi ? Présentation et explications | 30 min | Le matériel, présentation de la carte | 30 min | Le logiciel, présentation du logiciel arduino. | 30 min | Notre premier programme / introduire le temps | 5h | Journée 2 TP feux signalisation + TP bouton + TP passage pieton | 3h30 | Construction projet animation (autonomie) | 3h30 |

Objectif

Votre projet arduino va s'intégrer à votre projet professionnel, de ce projet professionnel vont découler les potentiels sujets qui vous seront demandé pour l'examen final.

Réaliser donc un projet de manière professionnel et le mieux cadré possible grâce aux compétences acquises depuis le début de votre formation.

Resources de la formation

Document de la formation "présentation d'Arduino"

CNFS_Arduino.pdf (2.4MB)

Vidéo "C'est quoi le code informatique ? - 1 jour, 1 question"

https://www.youtube.com/watch?v=2UqIJlVQE7o

Tutoriels Eskimon :

https://eskimon.fr/

CNFS_Arduino.pdf (2.4MB)

Vidéo "C'est quoi le code informatique ? - 1 jour, 1 question"

https://www.youtube.com/watch?v=2UqIJlVQE7o

Tutoriels Eskimon :

https://eskimon.fr/

Ce contenu de Zoomacom est mis à disposition selon les termes de la Licence Creative Commons Attribution - Pas d’Utilisation Commerciale - Partage dans les Mêmes Conditions 4.0 International.

Fiche projet Rugby et impression 3D

Fiche projet Rugby et impression 3D

Avertissement : cette page présente une fiche projet réalisée par un·e REMN en formation avec le pôle ressource en médiation numérique Zoomacom. Elle constitue une hypothèse de travail, une idée d'animation, qui n'a pas forcément été testée en condition réelle.

Date

- Vacances scolaires : du 23/10 au 24/10 de 8h à 12h et de 13h à 16h.

Quoi ?

- L'enjeu est d'assimiler le monde du rugby à celui du numérique chez les jeunes entre 15 et 18 ans. En comprenant les bases de l'impression 3D et de la modélisation numérique, les apprenants pourront concevoir des accessoires servis dans une fan-zone, à l'exemple de mini-ballons de rugby avec leurs noms inscrits dessus. Cet atelier sera géré par le centre social Monthieu Montplaisir à Saint-Etienne.

Les objectifs pédagogiques

- Expliquer le fonctionnement d'une imprimante 3D

- Adapter ses compétences sportives au monde du numérique

- Elaborer un travail en autonomie

- Evaluer ses capacités de création

Compétences psychosociales

- Savoir résoudre les problèmes

- Savoir prendre des décisions

- Etre habile dans les relations interpersonnelles

Pour qui ?

- Jeunes hommes de 15 à 18 ans, 10 personnes max.

Par qui ?

- Centre Social Monthieu Montplaisir.

Avec qui ?

- Les partenaires : Rugby Club de Saint-Etienne - RCSE

- Les prestataires : Mairie de Saint-Etienne, Région Auvergne Rhône-Alpes

Où ?

- 23/10 et 24/10 de 8h à 12h : locaux du Centre Social Monthieu Montplaisir, 5 Rue Thiollière Matrat, 42100 Saint-Étienne

- 24/10 de 13h à 16h : fan-zone de Saint-Etienne, plaine Achille 42000 Saint-Etienne

Quand ?

- 23/10 de 8h à 12h : présentation sur PowerPoint du fonctionnement de l'imprimante 3D et de ses composants

- 23/10 de 13h à 16h : démonstration des logiciels TinkerCad et UltiMaker pour modéliser les accessoires (ballon de rugby, coupe du monde..)

- 24/10 de 8h à 12h : création à l'aide d'imprimantes 3D des accessoires choisis (1 par apprenant) avec les noms gravés dessus, évaluation des meilleures créations à la fin de la matinée

- 24/10 de 13h à 16h : visite d'une fan-zone à Saint-Etienne pour regarder un match de la Coupe du monde

Comment ?

- 1 référent numérique du Centre Social

- 1 ordinateur par apprenant + 3 imprimantes 3D + projecteur

Les méthodologies pédagogiques utilisées

- 23/10 de 8h à 12h : méthode expositive

- 23/10 de 13h à 16h : méthode démonstrative

- 24/10 de 8h à 12h : méthode expérientielle

Les postes de dépenses

- 1 ordinateur par apprenant : 400 € par apprenant

- 3 imprimantes 3D : (3 fois 250 €)

- Projecteur : 100 €

- Tickets bus pour fan-zone : (2 fois 1,67 €) par apprenant

Les critères d'évaluation

- Evaluation par formateur à la fin de la matinée du 24/10

- Note sur 10 concernant ces critères : autonomie / esthétique / temps

- L'apprenant avec la meilleure note sera récompensé par un maillot signé

Ressources

Réparation de jeux de société avec l'impression 3D

Réparation de jeux de société avec l'impression 3D

Avertissement : cette page présente une fiche projet réalisée par un·e REMN en formation avec le pôle ressource en médiation numérique Zoomacom. Elle constitue une hypothèse de travail, une idée d'animation, qui n'a pas forcément été testée en condition réelle.

Date

Année scolaire, 3 jours

Quoi ?

Decouvir l’impression 3D en imprimant les pieces manquantes du jeu de societé amené par la personne

Les objectifs pédagogiques

Compétences psychosociales

- esprit créatifPour qui ?

tout publicPar qui ?

Le Lavoir St cristo en JarezAvec qui ?

- Les partenaires :

- Les prestataires :

Où ?

- Le Lavoir St cristo en Jarez

Quand ?

Comment ?

Les méthodologies pédagogiques utilisées

-Méthode interrogative- Méthode experimentale

Les postes de dépenses

- bobinesLes critères d'évaluation

La/Les piece(s) terminée(s)Ressources

https://www.grandlyon.com/zero-dechet/repair-cafe-via-la-maison-de-lecologie-644

Leo

Leo

(REMN G3)Fiche Projet Perso

Fiche_projet_troublevisuelles.odt (12.0kB)https://zoomacom.net/wiki/?edit

https://zoomacom.net/wiki/?arduino

https://zoomacom.net/wiki/?Robot

Fiche Projet Leo-Thanavan-Mehdi

Fiche_projet.docx (20.8kB)Fiche Virus Léo-Lara

https://zoomacom.net/wiki/?Wiki-Virus-L%C3%A9o-LaraTypes de virus et techniques de piratage

Types de virus et techniques de piratage

9 principaux catégories de virus

Virus visant le secteur de démarrage

Le disque dur de votre ordinateur possède un secteur uniquement chargé de pointer vers le système d'exploitation afin qu'il puisse démarrer dans l'interface.Un virus visant le secteur de démarrage endommage ou contrôle le secteur d'amorçage du lecteur, rendant la machine inutilisable.

Les attaquants diffusent généralement ce type de virus à l'aide d'un périphérique USB malveillant. Le virus est activé lorsque les utilisateurs branchent le périphérique USB et démarrent leur machine.

Virus des scripts Web

La plupart des navigateurs disposent de défenses contre les scripts Web malveillants, mais les navigateurs plus anciens et non pris en charge présentent des vulnérabilités qui permettent à un attaquant d'exécuter du code sur le périphérique local.Détourneur de navigateur (browser hijacker)

Un virus qui peut modifier les paramètres de votre navigateur détourne les favoris du navigateur, l'URL de la page d'accueil, vos préférences de recherche et vous redirige vers un site malveillant.Le site peut être un site de phishing ou une page de logiciel publicitaire utilisée pour voler des données ou gagner de l'argent pour l'attaquant.

Virus résident

Un virus qui peut accéder à la mémoire de l'ordinateur et rester inactif jusqu'à ce qu'une charge utile soit délivrée est considéré comme un virus résident.Ce malware peut rester en sommeil jusqu'à une date ou une heure spécifique, ou jusqu'à ce qu'un utilisateur effectue une action.

Virus à action directe

Lorsqu'un utilisateur exécute un fichier apparemment inoffensif contenant un code malveillant, les virus à action directe délivrent immédiatement une charge utile.Ces virus peuvent également rester inactifs jusqu'à ce qu'une action spécifique soit effectuée ou qu'un délai soit écoulé.

Virus polymorphe

Les auteurs de logiciels malveillants peuvent utiliser un code polymorphe pour modifier l'empreinte du programme et éviter sa détection.Les virus polymorphes rendent plus difficile leur détection et leur suppression par un antivirus.

Virus infecteur de fichiers

Pour persister sur un système, un acteur de la menace utilise des virus infecteurs de fichiers pour injecter du code malveillant dans des fichiers critiques qui exécutent le système d'exploitation ou des programmes importants. Lorsque le système démarre ou que le programme s'exécute, le virus est activé.Virus multipartite

Ces programmes malveillants se propagent sur un réseau ou d'autres systèmes en se copiant ou en injectant du code dans des ressources informatiques critiques.Virus macro

Les fichiers Microsoft Office peuvent exécuter des macros, et ces macros peuvent être utilisées pour télécharger des logiciels malveillants supplémentaires ou exécuter du code malveillant.Les virus de macro délivrent une charge utile lorsque le fichier est ouvert et que la macro est exécutée.

Pour contrer : anti-virus avec une base de données à jour et maintenez vos logiciels à jour

Les plus connus sont donc :

Les vers informatiques :

un programme malveillant capable de s’auto-répliquer sur des ordinateurs ou via des réseaux informatiques, et d’infecter votre ordinateur à votre insu.Chevaux de Troie :

effectue des actions malveillantes qui n’ont pas été autorisées par l’utilisateur mais ne s’auto-répliquent pas, mais la connectivité rendue possible par Internet permettant aux cybercriminels de les diffuser plus facilement. Certains chevaux de Troie utilisent des « portes dérobées », dites « backdoors » pour permettre aux cybercriminels de contrôler les ordinateurs infectés à distance. «Généralement, les ordinateurs infectés font partie d’un réseau malveillant, connu sous le nom de botnet, qui peut ensuite être utilisé pour commettre toutes sortes de délits »L’homme du milieu :

technique de piratage consistant à l’intervention d’une personne lors de l'envoi des données au serveur.L’injection SQL :

technique de piratage jouant sur les défaut de site internet.Bonnes pratiques et pièges à éviter pour protéger votre base de données contre l’injection SQL

Outre les mesures de sécurité présentées ci-dessus, les développeurs et les administrateurs peuvent appliquer les bonnes pratiques suivantes pour limiter l’impact et la fréquence des cyberattaques :

Installer les versions des logiciels et les correctifs de sécurité les plus récents dès leur publication

Octroyer les privilèges minimums requis aux comptes qui se connectent à la base de données SQL

Ne pas utiliser de comptes de base de données partagés pour différents sites web et applications web

Utiliser la validation pour tous les types de saisies utilisateur, y compris les menus déroulants

Configurer une procédure de signalement des erreurs plutôt que d’envoyer des messages d’erreur au navigateur web client

De manière générale, les entreprises doivent éviter d’utiliser des comptes partagés afin d’empêcher les cyberattaquants d’obtenir des accès supplémentaires en cas de compromission d’un compte. Elles doivent également éviter d’envoyer des messages d’erreur depuis la base de données au navigateur web client, car ces informations peuvent permettre aux cyberattaquants de comprendre certains détails techniques de la base de données.

Ransomware :

Le malware de rançonnage, ou ransomware, est un type de malware qui empêche les utilisateurs d'accéder à leur système ou à leurs fichiers personnels et exige le paiement d'une rançon en échange du rétablissement de l'accès.Spyware :

Les spywares sont des logiciels malveillants conçus pour espionner votre activité sur le web et collecter vos données personnelles à votre insu et sans votre consentement. S’ils ne sont pas évités ou détectés, les spywares peuvent entraîner des problèmes tels que la fraude et l’usurpation d’identité.Scareware :

Un scareware est un programme malveillant qui trompe les utilisateurs pour les amener à visiter des sites Web infestés de programmes malveillants. Également connus sous les noms de rogues ou de logiciels de sécurité non autorisés, les scarewares peuvent prendre la forme de fenêtres contextuelles.Enregistreurs de frappe clavier :

collecter des données confidentielles, dont des mots de passe, des numéros de compte bancaire et des codes d’accès, des données de carte de crédit.L'hameçonnage par les spams :

consistent à créer la réplique d’un site Internet réel, comme un service bancaire en ligne ou un réseau social pour voler de l’argent de comptes bancaires ou les informations des cartes de créditPour les contrer : N'ouvrez pas les pièces jointes exécutables des emails

Logiciel publicitaire :

Les programmes de logiciels publicitaires diffusent des publicités indésirables auprès des utilisateurs et affichent généralement des publicités clignotantes ou des fenêtres contextuelles lorsque vous effectuez une certaine action.Techniques pour contrer les virus 👏

Installez un logiciel antivirus.

Méfiez-vous des pièces jointes.

Appliquez les correctifs à votre système d'exploitation et vos applications.

Évitez les sites web douteux.

Tenez-vous à distance des logiciels piratés.

Sauvegardez votre ordinateur.

Les stars des virus :

Morris WormNimda

ILOVEYOU

SQL Slammer

Stuxnet

cryptoLocker

Conficker

Tinba

Welchia

Shlayer

Références :

https://business.lesechos.fr/directions-numeriques/technologie/cybersecurite/securite-informatique-un-guide-gratuit-pour-les-moins-doues-60708.phphttps://www.proofpoint.com/fr/threat-reference/computer-virus

https://fr.malwarebytes.com/ransomware/

https://www.avg.com/fr/signal/what-is-spyware#:~:text=Les%20spywares%20sont%20des%20logiciels,insu%20et%20sans%20votre%20consentement.

https://www.mcafee.com/fr-fr/antivirus/malware.html

https://www.crowdstrike.fr/cybersecurity-101/sql-injection/

Qu'est-ce qu'un réseau local (LAN) ?

Qu'est-ce qu'un réseau local (LAN) ?

Un réseau local, en anglais Local Area Network ou LAN, est un réseau informatique où les terminaux qui y participent (ordinateurs, etc.) s'envoient des trames au niveau de la couche de liaison sans utiliser l’accès à internet.

On définit aussi le réseau local par le domaine de diffusion, c'est-à-dire l'ensemble des stations qui reçoivent une même trame de diffusion (en anglais broadcast frame). Au niveau de l'adressage IP, un réseau local correspond généralement à un sous-réseau IP (même préfixe d'adresse IP). On interconnecte les réseaux locaux au moyen de routeurs.

Une autre approche consiste à définir le réseau local par sa taille physique. C'est généralement un réseau à une échelle géographique relativement restreinte, par exemple une salle informatique, une habitation particulière, un bâtiment ou un site d'entreprise.

Dans le cas d'un réseau d'entreprise, on utilise aussi le sigle RLE pour réseau local d'entreprise.

Un réseau informatique (en anglais : data communication network ou DCN) est un ensemble d'équipements reliés entre eux pour échanger des informations. Par analogie avec un filet (un réseau est un « petit rets », c'est-à-dire un petit filet), on appelle nœud l'extrémité d'une connexion, qui peut être une intersection de plusieurs connexions ou équipements (un ordinateur, un routeur, un concentrateur, un commutateur).

Les réseaux locaux Ethernet sont les plus courants, grâce à la simplicité de leur mise en œuvre et à l'augmentation progressive des débits de connexion, passés de 10 Mbit/s, puis 100 Mbit/s, pour atteindre 1 Gbit/s puis 10 Gbit/s au XXIe siècle. La norme Ethernet est référencée par la série des normes 802.3 de l'IEEE qui régissent le monde Ethernet.

Qu'est-ce qu'un réseau métropolitain (MAN) ?

Un réseau métropolitain (MAN) est un réseau informatique qui lie des ordinateurs au sein d'une zone métropolitaine,qui peut être une seule grande ville, plusieurs villes et villages,

ou toute autre grande zone comportant plusieurs bâtiments. Un MAN est plus grand qu'un réseau local (LAN)

mais plus petit qu'un réseau étendu (WAN). Les MAN ne se retrouvent pas uniquement dans des zones urbaines ;

et ne sont pas reliés à la démographie de la zone qu'ils desservent.

L'objectif principal de MAN est d'établir une liaison de communication entre deux nœuds LAN indépendants afin de

connecter des LAN géographiquement dispersés. Pour ce faire, le réseau métropolitain utilise généralement la fibre

optique comme support de transmission et le réseau est construit à l'aide de routeurs et de commutateurs.

Avantages :

Il peut envoyer des données dans les deux sens en même temps.Le réseau métropolitain permet aux gens de se connecter aux réseaux locaux.

Il est plus complet qu'un LAN et offre une plus grande sécurité qu'un WAN.

Le réseau de zones métropolitaines englobe généralement plusieurs pâtés de maisons ou une ville entière.

Inconvénients :

Par rapport au réseau local, davantage de câbles sont nécessaires pour mettre en place un réseau métropolitain.Ce réseau comprenant plusieurs réseaux locaux, il est difficile d’empêcher les pirates d’entrer.

Ces réseaux doivent être mis en œuvre par des techniciens qualifiés et des administrateurs réseau.

Les coûts de mise en œuvre et de gestion de ce réseau sont plus élevés que ceux d'un réseau local.

Qu'est-ce qu'un réseau mondial (WAN) ?

Il s'agit d'une connexion de réseaux entiers. Soit un réseau de réseaux. Cela implique une technologie différente avec des protocoles de transfert et des concepts d’adresse différents.

Le WAN travaille sur les couches 1 (physique), 2 (liaison), 3 (réseau) et utilise les technologies de ces trois couches. Ces couches sont définies dans l’IOS (Open System Interconnexion).

Le WAN utilise un schéma d’adressage uniforme. Les systèmes intermédiaires ou les nœuds réseau tels que les commutateurs, les ponts et les routeurs veillent à ce que les paquets de données envoyés parviennent à la bonne adresse.

Les technologies suivantes sont par ailleurs utilisées pour la transmission des données :

• le Multiprotocol Label Switching (IP/MPLS)

• la hiérarchie numérique plésiochrone (PDH)

• la hiérarchie numérique synchrone (SDH)

• Ethernet

Comme support physique pour le transfert, les câbles en fibre conviennent tout particulièrement aux connexions sur de grandes distances. Parmi les développements les plus récents, on trouve les moyens de transmission des données par satellite qui peuvent être mis en place plus rapidement. Des convertisseurs de médias sont capables de relier ensemble les différents types de câbles. Sur les grands nœuds d’internet il y a plus de 100 réseaux interconnectés. Des répéteurs permettent le transfert de paquets sans perte de données.

Qu'est-ce qu'un réseau sans fil (WLAN) ?

Un réseau WLAN,WIFI (Wireless Local Area Network), ou réseau local(LAN) sans fil, est un système qui permet à des appareils électroniques tels que des ordinateurs, des téléphones mobiles et des tablettes de se connecter entre eux et d'accéder à Internet sans avoir besoin de câbles physiques.

Il fonctionne en utilisant des ondes radio pour transmettre des données entre les appareils. Un routeur sans fil est souvent utilisé comme point central pour distribuer la connexion Internet aux appareils via des signaux Wi-Fi. Cela permet aux appareils de se déplacer librement dans la zone couverte par le réseau sans fil tout en restant connectés.

WLAN est un terme générique désignant toute technologie sans fil. Le Wi-Fi est spécifiquement défini par l’IEEE (Institut des ingénieurs électriciens et électroniciens) et utilise des points d’accès et des clients 802.11

Le système Peer to Peer

=Le terme "peer-to-peer" (pair-à-pair en français) fait référence à un type de réseau informatique dans lequel les ordinateurs ou les appareils sont connectés directement les uns aux autres, sans passer par un serveur central. Chaque appareil dans un réseau pair-à-pair est appelé un "pair".

Dans un réseau pair-à-pair, chaque pair a la capacité d'agir à la fois comme un client (pour demander des informations ou des ressources) et comme un serveur (pour partager des informations ou des ressources). Cela signifie que chaque pair peut contribuer au réseau en fournissant des ressources, en les partageant avec d'autres pairs, et en demandant des ressources à d'autres pairs.

Les réseaux pair-à-pair sont souvent utilisés pour partager des fichiers, des vidéos, des jeux en ligne, et d'autres types de contenu sur Internet. Des exemples célèbres de réseaux pair-à-pair incluent le protocole BitTorrent pour le partage de fichiers et les réseaux de partage de fichiers comme eMule ou Napster (bien que Napster ait été fermé en raison de problèmes juridiques).

En résumé, un réseau pair-à-pair est un système où les appareils sont connectés directement les uns aux autres et peuvent partager des ressources entre eux sans avoir besoin d'un serveur central.

JACK AVOCAT 12 ORDI 4 IMPRIMANTE

AVANTAGE :

Coût : Les réseaux P2P sont généralement moins coûteux à mettre en place car ils ne nécessitent pas de matériel dédié (serveur) et les coûts de maintenance peuvent être moins élevés.Facilité d'installation : Configurer un réseau P2P est généralement plus simple et plus rapide que de mettre en place un réseau client-serveur, ce qui peut être avantageux pour les petites entreprises ou les groupes de travail.

Évolutivité : Pour un petit nombre d'ordinateurs (comme dans votre cas avec 12 ordinateurs), un réseau P2P peut être adéquat. Cependant, à mesure que le nombre d'appareils augmente, les réseaux client-serveur peuvent être plus adaptés.

Décentralisation : Chaque ordinateur a la capacité de partager des fichiers et des ressources avec d'autres ordinateurs du réseau, ce qui peut être utile pour la collaboration et le partage de fichiers.

Flexibilité : Les réseaux P2P peuvent être plus flexibles en termes de configuration et de changements. Il est plus facile d'ajouter ou de retirer des ordinateurs du réseau.

Inconvénients du CLIENT SERVEUR

Coût initial plus élevé : La mise en place d'un réseau client-serveur peut être plus coûteuse car cela implique l'achat et la configuration d'un serveur dédié, en plus des licences de logiciels serveur.

Complexité de la configuration : Configurer un serveur et gérer les permissions et les accès peut être plus complexe que la configuration d'un réseau pair-à-pair.

Dépendance au serveur : Si le serveur tombe en panne ou rencontre des problèmes, cela peut entraîner une interruption plus importante des services pour tous les utilisateurs du réseau.

Maintenance requise : Les serveurs nécessitent une maintenance régulière pour s'assurer qu'ils fonctionnent correctement. Cela peut nécessiter des mises à jour logicielles, des sauvegardes régulières et des interventions en cas de problèmes.

Besoin d'un administrateur système : Un réseau client-serveur peut nécessiter un administrateur système qualifié pour gérer et entretenir le serveur, ce qui ajoute potentiellement des coûts en personnel.

Moins de flexibilité pour les utilisateurs individuels : Dans un réseau client-serveur, les utilisateurs peuvent avoir des restrictions imposées par l'administrateur en termes d'accès et de permissions.

Évolutivité moins souple : L'ajout de nouveaux ordinateurs ou périphériques peut nécessiter des ajustements de configuration plus importants et une planification plus soignée.

Surcharge du serveur : Si le serveur est surchargé, cela peut entraîner des ralentissements ou des problèmes de performance pour tous les utilisateurs.

JO LE BTP : LAN 3 ORDI 2 IMPRIMANTE

Avantages PEER-TO-PEER

Coût réduit : Un réseau P2P nécessite moins d'équipement spécialisé et de configuration coûteuse qu'un réseau client-serveur. Cela peut être particulièrement avantageux pour une petite entreprise.Facilité d'installation : Configurer un réseau P2P est généralement plus simple et plus rapide que de mettre en place un réseau client-serveur, ce qui peut être avantageux pour les petites équipes sans un personnel informatique dédié.

Flexibilité : Les réseaux P2P permettent une configuration plus flexible et peuvent être plus adaptés à des environnements en constante évolution.

Décentralisation : Chaque ordinateur a la capacité de partager des fichiers et des ressources avec les autres, ce qui peut être utile pour la collaboration et le partage de fichiers dans une petite équipe.

Simplicité de gestion : Avec un nombre limité d'appareils, la gestion des ressources partagées comme les imprimantes peut être plus simple et ne nécessite pas de serveur central.

Pour contrer : INCONVÉNIENT DU CLIENT SERVEUR

Coût initial plus élevé : La mise en place d'un serveur dédié et l'achat de licences de logiciels serveur peuvent être plus coûteux que la configuration d'un réseau pair-à-pair.Complexité de la configuration : Configurer et maintenir un serveur ainsi que gérer les permissions et les accès peut être plus complexe que dans un réseau pair-à-pair.

Dépendance au serveur : Si le serveur rencontre des problèmes ou tombe en panne, cela peut entraîner une interruption plus importante des services pour tous les utilisateurs du réseau.

Maintenance requise : Les serveurs nécessitent une maintenance régulière pour s'assurer qu'ils fonctionnent correctement. Cela peut impliquer des mises à jour logicielles, des sauvegardes régulières et des interventions en cas de problèmes.

Besoin d'un administrateur système : Un réseau client-serveur peut nécessiter un administrateur système qualifié pour gérer et entretenir le serveur, ce qui ajoute potentiellement des coûts en personnel.

Moins de flexibilité pour les utilisateurs individuels : Dans un réseau client-serveur, les utilisateurs peuvent avoir des restrictions imposées par l'administrateur en termes d'accès et de permissions.

Évolutivité moins souple : L'ajout de nouveaux ordinateurs ou périphériques peut nécessiter des ajustements de configuration plus importants et une planification plus soignée.

Surcharge du serveur : Si le serveur est surchargé, cela peut entraîner des ralentissements ou des problèmes de performance pour tous les utilisateurs.

Le Système Client-Serveur

Une architecture pair à pair (peer-to-peer ou P2P en anglais) est un environnement client–serveur où chaque programme connecté est susceptible de jouer tour à tour le rôle de client et celui de serveur. Le programme est client lorsqu'il demande et récupère des données, et devient serveur lorsqu'il fournit des données.

Avantages et inconvénients d'une architecture client-serveur

Le réseau client-serveur présent un certain nombre d’atouts :

Gestion centralisée : Toutes les données sont centralisées sur un serveur central, ce qui simplifie les contrôles en termes d'administration, de mise à jour des données et des logiciels.

Sécurité : Les données et les informations sont stockées sur un seul serveur plutôt que sur plusieurs clients, permettant ainsi d’assurer une meilleure protection contre les menaces extérieures.

Évolutivité : Il est possible d'ajouter ou supprimer des clients sans interrompre le fonctionnement normal des autres appareils.

Base d'informations : Les données partagées par un réseau client-serveur peuvent être utilisées par tous les clients et peuvent être récupérées plus facilement par rapport à un réseau de serveurs décentralisés.

Le client-serveur a tout de même quelques inconvénients parmi lesquelles :

Coût élevé : Les serveurs peuvent être coûteux à mettre en place et à maintenir.

En cas de panne : une défaillance du serveur central risque de perturber tous les ordinateurs ou autres dispositifs du réseau client-serveur.

Congestion du trafic : Lorsqu'un grand nombre de clients envoient des demandes au même serveur, celui-ci risque de ne pas être en mesure de supporter la charge, ce qui peut entraîner un problème de congestion du trafic.

Comparaison entre Client-Serveur et Peer to Peer

Définition | Plusieurs clients sont connectés à un serveur central. | Chaque nœud joue le rôle de serveur ou de client.

Service | Les clients demandent des services et le serveur répond pour fournir le service. | Chaque ordinateur peut demander et également fournir des services.

Données | Les données sont stockées et gérées par un serveur central. | Chaque ordinateur stocke et gère ses propres données.

Évolutivité | L'ajout d'un nouveau client est facile, ce qui améliore l’évolutivité du réseau. | Le réseau subit des difficultés lorsqu'un certain nombre d'ordinateurs est ajouté.

Performance | Haute vitesse sur de grands volumes de données et de traitements. | Moins puissant

Sécurité | Sécurisé par le serveur central | Sécurisé par chaque utilisateur individuel

Goulot d'étranglement | Lorsque plusieurs clients demandent les services en même temps, un serveur central peut être encombré. | Comme les services sont fournis par plusieurs serveurs répartis dans le réseau peer-to-peer, un serveur n’est pas encombré.

Utilisation | Utilisé pour les services web et les réseaux d'entreprise où la croissance est prévue, la sécurité est importante et des temps d'accès rapides sont nécessaires. | Généralement installé dans les foyers ou les petites entreprises ne nécessitant pas une sécurité élevée, et dans une variété de réseaux de partage de fichiers à grande échelle.

Dépenses | Les coûts de mise en place et de maintenance peuvent être élevés. | L'installation du réseau coûte moins cher.

Autres Avantages :

Toutes les données sont centralisées sur un seul serveur, physique ou virtuel, ce qui simplifie les contrôles de sécurité, l'administration, la mise à jour des données et des logiciels.

La complexité du traitement et la puissance de calculs sont à la charge du ou des serveurs, les utilisateurs utilisant simplement un client léger sur un ordinateur terminal qui peut être simplifié au maximum.

Recherche d'information : les serveurs étant centralisés, cette architecture est particulièrement adaptée et véloce pour retrouver et comparer de vastes quantités d'informations (moteur de recherche sur le Web), par rapport à l'architecture distribuée beaucoup plus lente, à l'image de Freenet.

Maintenance matériel minime.

Grande vélocité sur des grands volumes de données et de traitements.

Autres Inconvénients :

Si trop de clients veulent communiquer avec l'ordinateur central au même moment, ce dernier risque de ne pas supporter la charge (alors que les architectures distribuées peuvent répartir la charge si les serveurs sont redondés).

Si l'ordinateur central n'est plus disponible, plus aucun des clients ne fonctionne (les architectures distribuées peuvent continuer à fonctionner, si les serveurs utilisés sont redondés).

Les coûts de mise en place et de maintenance peuvent être élevés.

Les clients ne peuvent communiquer directement entre eux, entraînant une concentration des flux sur l'ordinateur central.

interface homme-machine minimaliste.

Utilisation de langages de programmation anciens.

Calcul scientifique complexe impossible.

Fiches projet de Pascale

Fiches projet de Pascale

- Faire un patchwork de souvenirs de vacances pour les autistes

- Découverte de l'application "les 6 saisons de Brume" contre les DYS-

- Le club "Revue de presse" découvre l'impression 3D

- Raconte une histoire par les séniors

- Fais danser les leds avec Arduino

- Apprend à coder avec Thymio et Aseba Studio

- Imprime ton jeu de construction

- Jouez à Mario Party

- Retouchez vos photos avec Snapseed

Virus et techniques de piratage

- Virus et techniques de piratage

Retouchez vos photos avec Snapseed

Retouchez vos photos avec Snapseed

Avertissement : cette page présente une fiche projet réalisée par un·e REMN en formation avec le pôle ressource en médiation numérique Zoomacom. Elle constitue une hypothèse de travail, une idée d'animation, qui n'a pas forcément été testée en condition réelle.

Dates

2h le 14 décembre

Quoi ?

Apprendre à manipuler Snapseed et à retoucher vos photos

Les objectifs pédagogiques

Mémoriser les outils de l'application

Distinguer les possibilités de retouches

Déterminer les outils nécessaires aux retouches à apporter

Créer une sublimation de la photo

Compétences psychosociales

la capacité à prendre des décisions constructives.

la capacité à réguler ses émotions

la capacité à résoudre des difficultés

Pour qui ?

Public sénior

4 personnes

Par qui ?

Le conseiller numérique

Avec qui ?

Où ?

L'espace numérique du centre social de Villars

Quand ?

Le jeudi 14 décembre de 14h30 à 16h30

Comment ?

Les méthodologies pédagogiques utilisées

Heuristique

Les postes de dépenses

Les critères d'évaluation

Demander de refaire pour voir si c'est acquis

Ressources

https://www.solidarite-numerique.fr/tutoriels/retoucher-une-photo-sur-mobile-avec-snapseed/Installer Wordpress avec XAMPP

Installer Wordpress avec XAMPP

Ces tutoriels existent dans le cadre du Titre professionnel "Responsable d'Espace de Médiation Numérique" (REMN), ou plus précisément, la huitième compétence "Promouvoir un espace de médiation numérique et ses projets par une communication multicanale interne et externe" (de l'Activité 2 "Contribuer au développement d’un espace de médiation numérique et de ses projets", voir le référentiel (REAC)).Pour découvrir et prendre en main Wordpress, Zoomacom a choisi de faire installer un serveur en local sur les ordinateurs des participant·es, plutôt qu'avoir un VPS (serveur virtuel privé, ou hébergement web externe) par personne, pour faciliter la logistique. En pratique, si la structure employeuse a ou souhaite mettre en place un site avec Wordpress, ce dernier sera installé sur un serveur de l'hébergeur web, type OVH.

Cette installation et les notions apportées sont simplifiées, étant destinées à un public novice.

Vocabulaire

Un logiciel libre assure 4 libertés à l'utilisateur·ice. La liberté de :

1. l'utiliser pour n'importe quel usage,

2. redistribuer des copies,

3. d'accéder au code source pour l'étuder et le modifier (Open Source),

4. distribuer les versions modifiées.

La finalité du logiciel libre n'est pas le prix (il peut être payant), mais l'entraide communautaire et la liberté. Pour aller plus loin, cliquez ici.

Un logiciel propriétaire et privateur est ne permet pas l'exercice des 4 libertés propres au logiciel libre. C'est un programme privateur de libertés qui met son propriétaire en position d'exercer un pouvoir sur les utilisateurs et constitue donc une porte ouverte pour un usage déloyal des données des utilisateurs qu'il traite. La finalité est de s'enrichir dans un contexte capitaliste et néo-colonialiste.

Serveur web : on qualifie par serveur non seulement l’ordinateur qui fournit les ressources d’un réseau informatique, mais aussi le programme fonctionnant sur cet ordinateur. Nous vous donnons les deux définitions d’un « serveur » ci-dessous :

Apache : ou Apache HTTP Server est un serveur web libre et Open Source, créé et maintenu au sein de la fondation Apache.

XAMPP : est un une distribution libre et Open Source d'Apache contenant MariaDB, PHP et Perl (disponible uniquement en anglais ou en allemand). Ce n'est pas un serveur mais un ensemble de logiciels permettant de créer un serveur. Plus précisemment, il fournit un serveur local pour tester, créer, exécuter et tester des applications web avant de le déployer sur des serveurs en direct. XAMPP est distribué par l'association Apache Friends, qui ont pour objectif de faciliter l'utilisation d'Apache aux développeur·euses.

MySQL : est un système de gestion de base données propriétaire, c'est-à-dire qu'il permet de stocker, manipuler ou gérer, et partager des données dans une base de données, en garantissant la qualité, la pérennité et la confidentialité des informations, tout en cachant la complexité des opérations.

MariaDB : est un système de gestion de base de donnée libre et Open Source, fork ou "embranchement" de MySQL. En effet, ce logiciel a été créé à partir du code source de MySQL pour "rester un logiciel libre et open source [...] indépendant de toute entité commerciale.".

PHP : est un langage de programmation libre et Open Source généraliste spécialement conçu pour le développement d'applications web via un serveur web. Pour plus d'informations cliquez ici.

PHPMyAdmin (PMA) : est une application Web de gestion pour les systèmes de gestion de base de données MySQL et MariaDB, réalisée principalement en PHP.Cette interface pratique permet d'exécuter, très facilement et sans grandes connaissances en bases de données, des requêtes comme les créations de table de données, insertions, mises à jour, suppressions et modifications de structure de la base de données, ainsi que l'attribution et la révocation de droits et l'import/export. Ce système permet de sauvegarder commodément une base de données sous forme de fichier .sql et d'y transférer ses données, même sans connaître SQL.

Perl : est un langage de programmation libre. Dans XAMPP, c'est un module complémentaire qui permet de modifier les paramètres par défaut. Pour plus d'informations sur les langages de programmations populaires.

Wordpress : est un système de gestion de contenu (SGC ou content management system (CMS) en anglais) gratuit, libre et Open Source. Ce logiciel écrit en PHP repose sur une base de données MySQL et MariaDB, et est distribué par la fondation WordPress.org. Les fonctionnalités de WordPress lui permettent de créer et gérer différents types de sites Web : site vitrine, site de vente en ligne, site applicatif, blog, portfolio, site institutionnel, site d'enseignement…

localhost : est un serveur web exécuté sur votre propre ordinateur, qui permet de tester un site web ou application web depuis votre navigateur, avant de les héberger sur un serveur en direct.

Base de données (Database, BD, BDD, B2D ou DB): est un ensemble d'informations qui est organisé de manière à être facilement accessible, géré et mis à jour. Elle est utilisée par les organisations comme méthode de stockage, de gestion et de récupération de l’informations. Son objectif est de répondre efficacement aux requêtes Client. Mais, pour éviter de la latence (délais de transmission, aussi dit que ça rame ou lag), un serveur fait l'intermédiaire (?).

1. l'utiliser pour n'importe quel usage,

2. redistribuer des copies,

3. d'accéder au code source pour l'étuder et le modifier (Open Source),

4. distribuer les versions modifiées.

La finalité du logiciel libre n'est pas le prix (il peut être payant), mais l'entraide communautaire et la liberté. Pour aller plus loin, cliquez ici.

Un logiciel propriétaire et privateur est ne permet pas l'exercice des 4 libertés propres au logiciel libre. C'est un programme privateur de libertés qui met son propriétaire en position d'exercer un pouvoir sur les utilisateurs et constitue donc une porte ouverte pour un usage déloyal des données des utilisateurs qu'il traite. La finalité est de s'enrichir dans un contexte capitaliste et néo-colonialiste.

Serveur web : on qualifie par serveur non seulement l’ordinateur qui fournit les ressources d’un réseau informatique, mais aussi le programme fonctionnant sur cet ordinateur. Nous vous donnons les deux définitions d’un « serveur » ci-dessous :

- Serveur (Hardware): un serveur matériel (hardware) est un réseau d’ordinateurs reliés par une machine physique et sur lequel fonctionnent un ou plusieurs serveurs logiciels (software). Une alternative au terme de serveur (Hardware) est « hébergeur » (Host en anglais). En principe chaque ordinateur est utilisé avec un serveur logiciel.

- Serveur (Software): un logiciel serveur est un programme effectuant des interactions en réseau avec d’autres programmes appelés logiciels clients. Le service apporté dépend du type de logiciel serveur. La base de la communication en réseau est cette relation Client-serveur. Lors de l’échange de données, différents protocoles de transmission entrent en jeu.

Apache : ou Apache HTTP Server est un serveur web libre et Open Source, créé et maintenu au sein de la fondation Apache.

XAMPP : est un une distribution libre et Open Source d'Apache contenant MariaDB, PHP et Perl (disponible uniquement en anglais ou en allemand). Ce n'est pas un serveur mais un ensemble de logiciels permettant de créer un serveur. Plus précisemment, il fournit un serveur local pour tester, créer, exécuter et tester des applications web avant de le déployer sur des serveurs en direct. XAMPP est distribué par l'association Apache Friends, qui ont pour objectif de faciliter l'utilisation d'Apache aux développeur·euses.

MySQL : est un système de gestion de base données propriétaire, c'est-à-dire qu'il permet de stocker, manipuler ou gérer, et partager des données dans une base de données, en garantissant la qualité, la pérennité et la confidentialité des informations, tout en cachant la complexité des opérations.

MariaDB : est un système de gestion de base de donnée libre et Open Source, fork ou "embranchement" de MySQL. En effet, ce logiciel a été créé à partir du code source de MySQL pour "rester un logiciel libre et open source [...] indépendant de toute entité commerciale.".

PHP : est un langage de programmation libre et Open Source généraliste spécialement conçu pour le développement d'applications web via un serveur web. Pour plus d'informations cliquez ici.

PHPMyAdmin (PMA) : est une application Web de gestion pour les systèmes de gestion de base de données MySQL et MariaDB, réalisée principalement en PHP.Cette interface pratique permet d'exécuter, très facilement et sans grandes connaissances en bases de données, des requêtes comme les créations de table de données, insertions, mises à jour, suppressions et modifications de structure de la base de données, ainsi que l'attribution et la révocation de droits et l'import/export. Ce système permet de sauvegarder commodément une base de données sous forme de fichier .sql et d'y transférer ses données, même sans connaître SQL.

Perl : est un langage de programmation libre. Dans XAMPP, c'est un module complémentaire qui permet de modifier les paramètres par défaut. Pour plus d'informations sur les langages de programmations populaires.

Wordpress : est un système de gestion de contenu (SGC ou content management system (CMS) en anglais) gratuit, libre et Open Source. Ce logiciel écrit en PHP repose sur une base de données MySQL et MariaDB, et est distribué par la fondation WordPress.org. Les fonctionnalités de WordPress lui permettent de créer et gérer différents types de sites Web : site vitrine, site de vente en ligne, site applicatif, blog, portfolio, site institutionnel, site d'enseignement…

localhost : est un serveur web exécuté sur votre propre ordinateur, qui permet de tester un site web ou application web depuis votre navigateur, avant de les héberger sur un serveur en direct.

Base de données (Database, BD, BDD, B2D ou DB): est un ensemble d'informations qui est organisé de manière à être facilement accessible, géré et mis à jour. Elle est utilisée par les organisations comme méthode de stockage, de gestion et de récupération de l’informations. Son objectif est de répondre efficacement aux requêtes Client. Mais, pour éviter de la latence (délais de transmission, aussi dit que ça rame ou lag), un serveur fait l'intermédiaire (?).

Installer XAMPP sur Windows 10

Étape 1 : Installer XAMPP

1. Accédez au site https://www.apachefriends.org/download.html.

2. Télécharger la dernière version de XAMPP.

3. Cliquez sur le dossier téléchargé et suivre les étapes.

4. Lancez "XAMPP Control Panel".

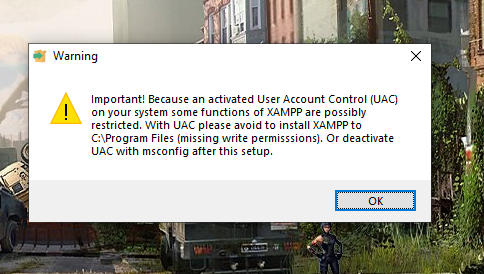

Attention : Ce message d'erreur n'est qu'une indication pour que soyez attentif·e à où vous installez le logiciel.

[capture d'écran de l'erreur]

Étape 2 : Tester le serveur

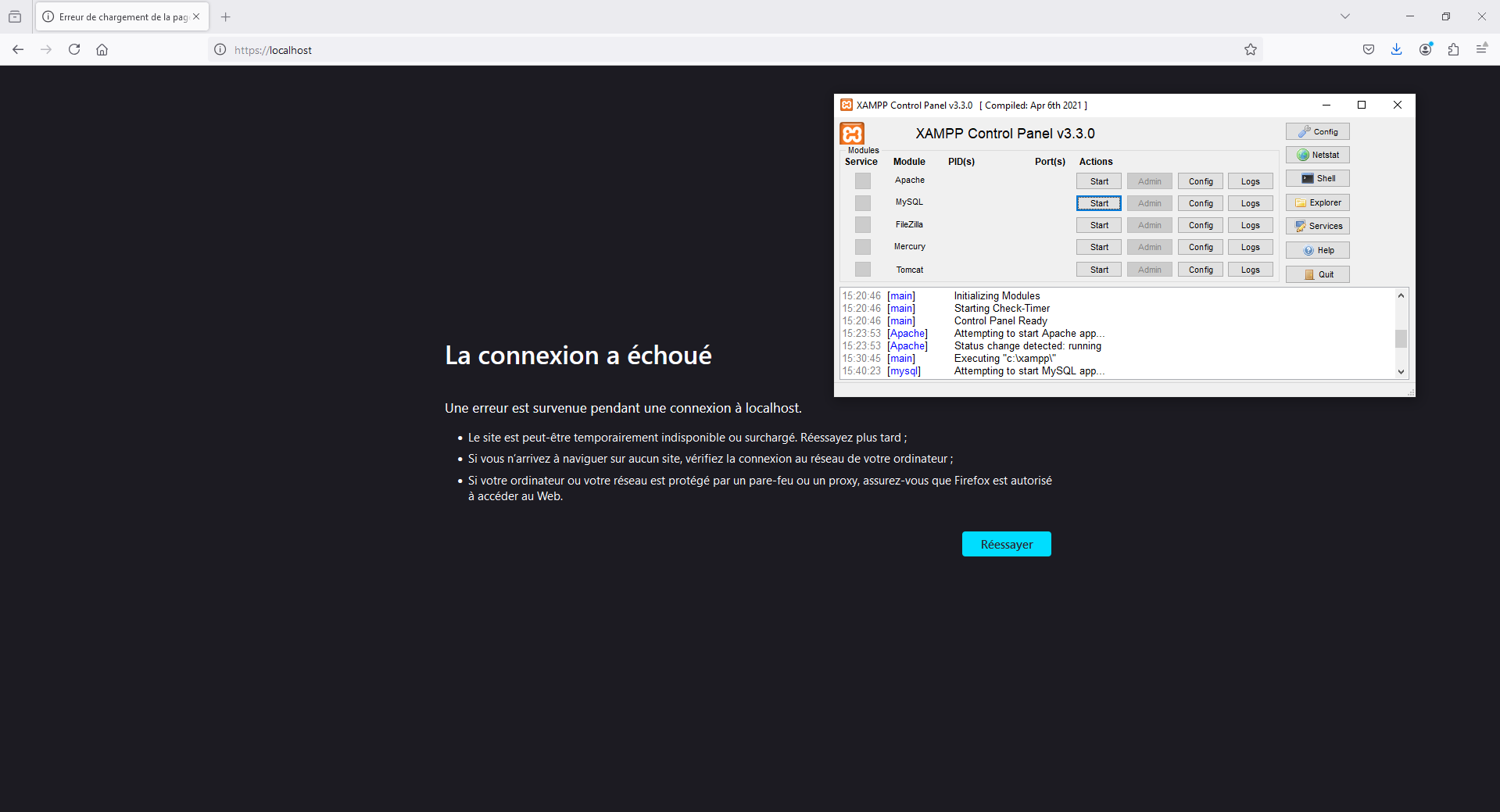

0. Ouvez votre navigateur et cherchez "localhost". Un message d'erreur s'affiche, car aucun programme n'est en cours d'exécution sur votre ordinateur.

1. Sur le "XAMPP Control Panel", cliquez sur "Start" en face de Apache (le serveur) et MySQL (la base de données utilisant PHP). N'activez pas le reste.

2. Ouvez votre navigateur et cherchez "localhost". L'affichage de la page d'accueil de XAMPP (?) prouve que votre serveur est bien en route.

[capture d'écran]

Étape 3 : Télécharger Wordpress

0. Sur "XAMPP Control Panel", cliquez sur bouton "Explorer". Votre explorateur de fichier s'ouvre. Cliquez sur le dossier "htdocs" et le laisser ouvert. C'est ici que vous allez déposer Wordpress afin de l'héberger (similaire au dossier "www" de OVH).

1. Accéder au site https://fr.wordpress.org/download/

2. Télécharger la dernière version de Wordpress.

3. Ouvez le dossier sans l'extraire.

4. Copier le dosser "Wordpress", puis collez-le dans dossier "htdocs".

Étape 4 : Tester l'accès à Wordpress

0. Vérifier que Apache et MySQL sont bien lancés sur "XAMPP Control Panel".

1. Ouvez votre navigateur et cherchez "localhost/wordpress". [capture d'écran, qui demande de connecter la base de donnée ou un truc comme ça].

Étape 5 : Créer la base de donnée "Wordpress"

1. Dans votre navigateur, ouvez un nouvel onglet, puis cherchez "localhost/dashboard". Vous avez lancé PHPMyAdmin (ou MySQL en joli, haha !).

2. Cliquez sur le bouton "Nouvelle base de données". Nommez le "wordpress" (en minuscules).

3. Cliquez sur le logo "PHPMyAdmin" en haut à gauche de la page.

4. Cliquez sur l'onglet "Compte utilisateur", afin de créer un compte administrateur qui pourra gérer les bases de donnée, dont Wordpress.

5. Écrivez "admin" en face de "nom", et choisissez un mot de passe (uniquement).

6. Sous privilèges globaux, cliquez sur "Tout cocher".

7. Cliquez sur "Exécuter".

8. Retournez sur votre navigateur, à l'onglet permettant d'accéder à Wordpress.

9. Remplissez les champs :

Étape 6 : Se connecter à Wordpress

0. Votre base de donnée Wordpress existe et vous y êtes connecté·e.

1. Créer le premier compte utilisateur de votre site internet.

(?)

Félicitations ! Vous avez un site internet Wordpress fonctionnel !

1. Accédez au site https://www.apachefriends.org/download.html.

2. Télécharger la dernière version de XAMPP.

3. Cliquez sur le dossier téléchargé et suivre les étapes.

4. Lancez "XAMPP Control Panel".

Attention : Ce message d'erreur n'est qu'une indication pour que soyez attentif·e à où vous installez le logiciel.

[capture d'écran de l'erreur]

Étape 2 : Tester le serveur

0. Ouvez votre navigateur et cherchez "localhost". Un message d'erreur s'affiche, car aucun programme n'est en cours d'exécution sur votre ordinateur.

1. Sur le "XAMPP Control Panel", cliquez sur "Start" en face de Apache (le serveur) et MySQL (la base de données utilisant PHP). N'activez pas le reste.

2. Ouvez votre navigateur et cherchez "localhost". L'affichage de la page d'accueil de XAMPP (?) prouve que votre serveur est bien en route.

[capture d'écran]

Étape 3 : Télécharger Wordpress

0. Sur "XAMPP Control Panel", cliquez sur bouton "Explorer". Votre explorateur de fichier s'ouvre. Cliquez sur le dossier "htdocs" et le laisser ouvert. C'est ici que vous allez déposer Wordpress afin de l'héberger (similaire au dossier "www" de OVH).

1. Accéder au site https://fr.wordpress.org/download/

2. Télécharger la dernière version de Wordpress.

3. Ouvez le dossier sans l'extraire.

4. Copier le dosser "Wordpress", puis collez-le dans dossier "htdocs".

Étape 4 : Tester l'accès à Wordpress

0. Vérifier que Apache et MySQL sont bien lancés sur "XAMPP Control Panel".

1. Ouvez votre navigateur et cherchez "localhost/wordpress". [capture d'écran, qui demande de connecter la base de donnée ou un truc comme ça].

Étape 5 : Créer la base de donnée "Wordpress"

1. Dans votre navigateur, ouvez un nouvel onglet, puis cherchez "localhost/dashboard". Vous avez lancé PHPMyAdmin (ou MySQL en joli, haha !).

2. Cliquez sur le bouton "Nouvelle base de données". Nommez le "wordpress" (en minuscules).

3. Cliquez sur le logo "PHPMyAdmin" en haut à gauche de la page.

4. Cliquez sur l'onglet "Compte utilisateur", afin de créer un compte administrateur qui pourra gérer les bases de donnée, dont Wordpress.

5. Écrivez "admin" en face de "nom", et choisissez un mot de passe (uniquement).

6. Sous privilèges globaux, cliquez sur "Tout cocher".

7. Cliquez sur "Exécuter".

8. Retournez sur votre navigateur, à l'onglet permettant d'accéder à Wordpress.

9. Remplissez les champs :

- Titre : le nom de votre site internet

- Identifiant : "admin"

- Mot de passe : celui choisi précédemment

Étape 6 : Se connecter à Wordpress

0. Votre base de donnée Wordpress existe et vous y êtes connecté·e.

1. Créer le premier compte utilisateur de votre site internet.

(?)

Félicitations ! Vous avez un site internet Wordpress fonctionnel !

Installer XAMPP sur Linux Mint

Texte du panneau 2 à changer par la suite

Administrer Wordpress

Voici des ressources existantes :

- Par Wordpress.org : https://fr.wordpress.org/support/article/administering-your-blog/

- Formation Developpement Web du TP REMN : https://zoomacom.net/wiki/?REMNG4DevWeb/edit

- [Débutant] Le guide pratique de l'admin WordPress : https://baptistepages.com/tutoriel/guide-complet-admin-wordpress/

Désinstaller Wordpress

Texte du panneau 2 à changer par la suite

Désinstaller XAMPP

Texte du panneau 2 à changer par la suite