L'URL spoofing

L'URL spoofing

Ce genre d'attaque consiste à créer une page imitant un site web d'un service connu (réseau social, banque, site commercial,...). La victime est invitée à s'y connecter en y rentrant son identifiant et son mot de passe, ce qui donne ensuite tout le loisir aux cybercriminels d'accéder à ses données personnelles. Très souvent, une personne non vigilante sera envoyée vers ce type de page après avoir cliqué sur un lien dans un mail de phishing.

On peut aussi y arriver suite à une faute de frappe de l'adresse dans la barre mail ou une recherche dans un moteur sans vérification.

Il est important de savoir qu'une adresse mail attribuée à une entité ou une personne, ne peut pas être réutilisée par quelqu'un d'autre. Pour contourner cet obstacle de la plus simple des manières, un cybercriminel va utiliser une adresse mail très proche de l'original, pouvant n'en différer que par un seul caractère (par exemple amazone.com à la place d' amazon.com). On parle de typosquatting.

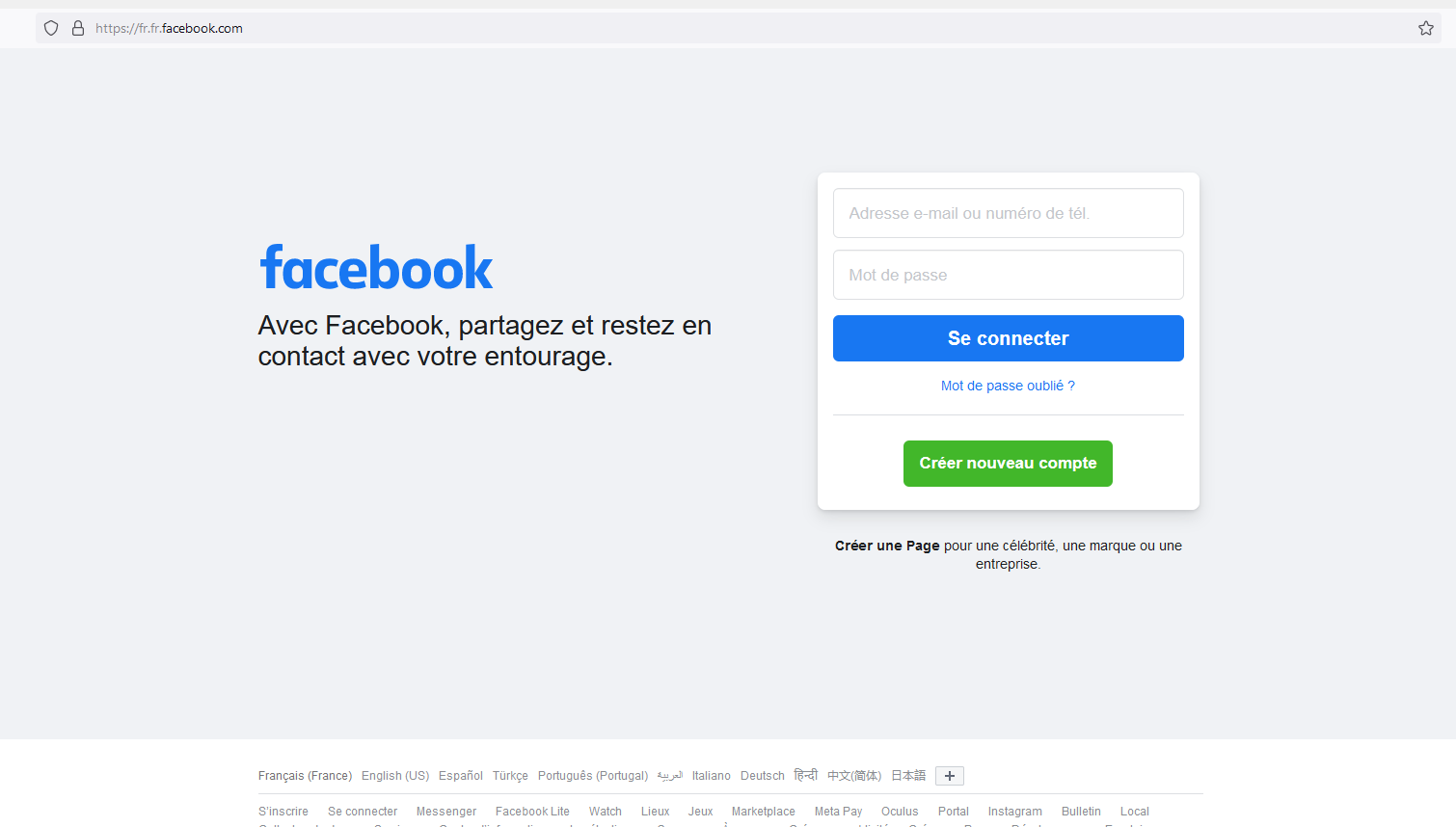

Prenons un exemple :

Dans l'exemple montré ci-dessus, la véritable adresse de la page d'accueil de Facebook est "fr-fr.facebook.com"(le tiret en 3e position a été substitué par un point).

Comment ne pas tomber dans le piège ?

- Il est important, en cas de doute sur la fiabiltié d'un site internet, d'en vérifier les mentions légales.

- Si on reçoit un mail rattaché à un service connu (banque, CAF, sécurité sociale, réseau social, ...) nous demandant nos informations personnelles tout en nous invitant à nous connecter à notre profil via un lien, il faut éviter de cliquer sur le lien et se connecter directement depuis la page officielle du site concerné (si bien sûr nous avons un profil associé).

Le phishing (hameçonnage)

Le phishing (hameçonnage)

Qu'est-ce que le phishing ?

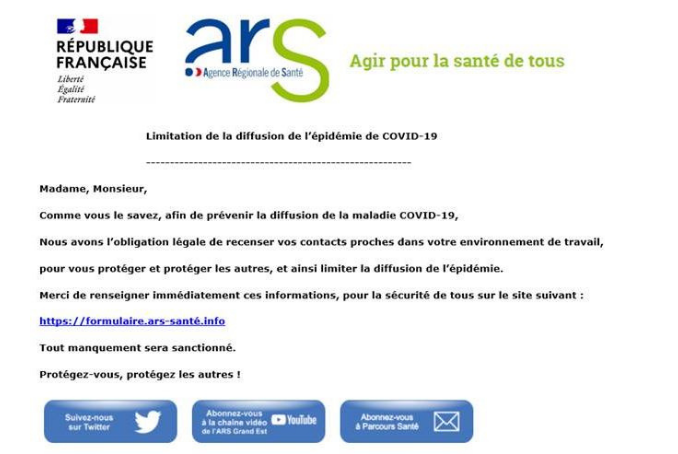

Cette pratique consiste à envoyer un mail frauduleux en usurpant l'identité d'une personne ou d'un service (banque, structure de santé, CAF, Poste, SNCF, site commercial, etc.) afin de récupérer les informations personnelles de la victime.Le mail contient souvent un lien renvoyant vers une page où la personne ciblée, si elle ne se méfie pas, pourra laisser ses données (par exemple les idenfiants et mots de passe de son compte ou bien ses coordonnées bancaires). Ils placent la personne dans une fausse situation d'urgence afin de bloquer toute réflexion sur la pertinence du message.

Comment reconnaître un mail de phishing ?

Les mails de phishing contiennent généralement un message rédigé sur un ton pressant, de façon à déclencher un réflexe de panique chez la victime (un compte à régulariser, des données à mettre à jour,..., tout cela dans un délai court).

L'adresse mail de l'expéditeur est souvent une imitation de l'originale et peut être dévoilée en plaçant le curseur de la souris dessus sans cliquer. Une recherche dans un moteur permet d'en vérifier également l'authenticité.

L'adresse mail du destinataire n'est pas forcément nominative, tout comme le mail lui-même (ce qui montre qu'il est envoyé en masse, sans cible spécifique).

Il contient dans beaucoup de cas des fautes d'orthographe et la forme d'expression peut être relativement informelle et maladroite.

Quelques exemples

Les arnaques au faux remboursement

Avertissement Cette section est en construction et n'est pas encore terminée.Les arnaques au compte bloqué

Avertissement Cette section est en construction et n'est pas encore terminée.Les arnaques aux fausses convocations

Avertissement Cette section est en construction et n'est pas encore terminée.Que faire dans ce genre de situation ?

Pour en savoir plus

Aller plus loin

flowchart LR

n1["Phishing"]

n2["Spear phishing"]

n3["Whaling"]

n1 --> n2

n2 --> n3

- Phishing

classique: non ciblé, en quantité

Spear phishing

ciblé, sur une organisation ou des individus spécifiques

Whaling (Spear phishing)

ciblé sur des cadres de haut niveau, financiers...

(source: What is Spear-Phishing? Definition with Examples)

Consulter les statistiques du phishing

- Rang du hameçonnage au classement des cyberattaques dans le monde

- Principaux types d'arnaques par phishing en France

Les différents types de cyberattaques

Les différents types de cyberattaques

Cette page est un des supports réalisés et mis à disposition dans le cadre de la Mission Cybersécurité et Médiation Numérique du Département de la Loire .Cette page doit vous donner un socle de base sur les principales menaces informatiques, si vous avez besoin de vous acculturer ou de faire un support de sensibilisation au sein de votre structure.

4 catégories majeures de risques...

Le gouvernement français regroupe les cyberattaques dans les catégories suivantes, pour des raisons juridiques et pénales :

est l'ensemble des infractions pénales commises par le biais de l'informatique ou d'Internet.

consiste à infiltrer des équipements, souvent ceux d’institutions et de secteurs d’activité industrielle qui travaillent sur des sujets sensibles. Cette infiltration tend à se faire sur le long terme et à l'insu des cibles visées.

est le fait de rendre inopérant tout ou partie du système d’information d’une organisation (s’apparente à une panne organisée).

sont les infractions portant atteinte à la dignité, à l’honneur, à la réputation d’autrui.

Ces catégories ne sont pas mutuellement exclusives les unes des autres : par exemple, une attaque DDOS est à la fois considérable comme un acte de cybercriminalité, d'atteinte à l'image et de sabotage.

Les conséquences de ces incidents peuvent être diverses. Dans certains cas, elles peuvent paralyser l'activité professionnelle, ou encore entraîner une perte de données conséquente. Elles peuvent entraîner une coupure des communications, ainsi les systèmes reliés ne peuvent plus échanger de données et on assiste alors à une perte d’informations, une saturation, une panique système ou un arrêt des activités. Une entreprise peut aussi subir la perte des applications installées.

... mais ce n'est qu'une forme de classification parmi d'autres !

De manière générale, il n'existe pas une façon unique de classer les cyberattaques. Elles peuvent être aussi regroupées en fonction de leur finalité, de leur complexité, etc.

Nous présenterons ici deux catégories basées sur le mode opératoire des cybercriminels:

Les attaques portant sur les outils matériels, logiciels, réseaux et systèmes d'information

L'ingénierie sociale

Pour cela, le cybercriminel va usurper l'identité d'une tierce personne ou d'un service (banque, transport, sécurité sociale...) en tentant de mettre la victime dans une situation pressante, bloquant le temps de réflexion.

Ingénierie sociale (sécurité de l'information)

10 types d'ingénierie sociale

Les cyberattaques en 2022, en France et dans le monde

Consultez l'actualité des cyberattaques ici.Les arnaques via le téléphone

Les arnaques via le téléphone

La plupart de ces attaques visent à vous contacter par téléphone (appel ou SMS) en usurpant l'idendité d'un organisme tiers, afin de récupérer vos données personnelles, très souvent pour pirater votre compte bancaire.

Sommaire

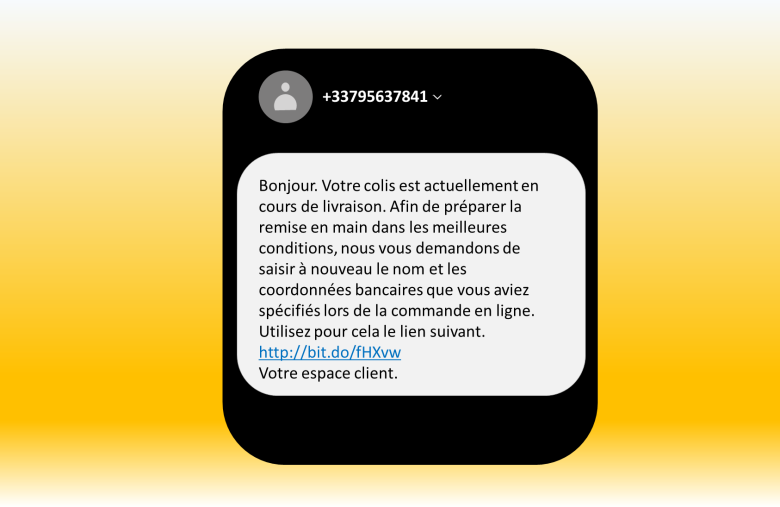

Le smishing

- C'est l'équivalent du phishing mais le message frauduleux est envoyé par SMS. Il contient en général un lien menant vers une page de récupération de vos coordonnées parsonnelles.

Le vishing

- C'est l'équivalent du phishing réalisé avec un appel vocal et une usurpation d'identité.

- Il en existe de plusieurs types; en voici quelques exemples :

- L'appel robotisé

Un logiciel robot d'appels téléphoniques (logiciel de phone marketing) est utilisé pour appeler tous les numéros de téléphone détenus dans un fichier (tableur, etc.) ou récupérés, avec des outils de pillage, sur des annuaires comme les « pages blanches » ou les « pages jaunes ».

La « cible » décroche et un message pré-enregistré, prétendument provenant de sa banque, prévient qu'une opération inhabituelle a été détectée sur son compte. Une confirmation est demandée. Il faut rappeler un numéro de téléphone (probablement surtaxé, mais c'est habituel avec les banques). En appelant, la « cible » tombe sur une boîte vocale (une autre forme de robot téléphonique) qui lui demande de s'identifier pour vérification en composant ses identifiants bancaires (numéro de carte bancaire, date d'expiration, éventuellement le cryptogramme visuel). Si la « cible » donne ces informations, elle devient une victime et des opérations frauduleuses vont être effectuées.

Comme il n'existe aucun moyen de vérifier ce que saisit la « cible », un jeu consiste à saisir n'importe quoi, ce qui fait perdre du temps au cybercriminel (et de l'argent s'il tente de fabriquer une fausse carte…).

- L'arnaque au faux conseiller bancaire

Un pirate appelle une victime et se fait passer pour son conseiller bancaire (au besoin avec un numéro de téléphone proche de celui de son centre financier) afin de lui faire croire qu'une opération inhabituelle est en cours sur son compte et qu'il est urgent de le sécuriser. L'imposteur s'exprime d'une manière très professionnelle et est en mesure de donner à la victime des éléments précis la concernant (nom, prénom, adresse, connaissances proches) récupérés suite à des fuites de données. Le but étant, après un échange pouvant aller jusqu'à plusieurs minutes, d'obtenir le numéro de compte et le mot de passe de la victime.

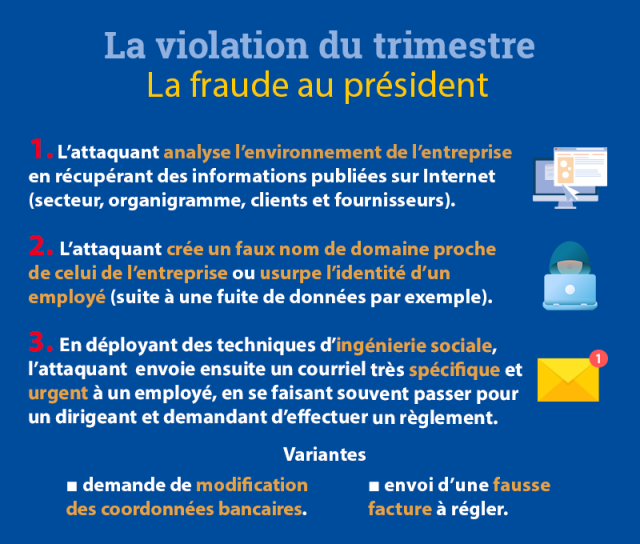

- - La fraude au président ou FOVI (faux ordre de virement international)

Lors de cette fraude, qui peut combiner plusieurs techniques, l’attaquant peut tenter, par exemple, de convaincre un dirigeant ou une personne décisionnaire de l’entreprise (souvent appartenant au service de comptabilité) de transférer de l’argent (par exemple en contrepartie d’une commande) en ayant préalablement réussi à modifier ou mettre à jour les coordonnées bancaires du destinataire légitime (un fournisseur par exemple) afin de récupérer en son nom les fonds devant lui être versés.

Le fraudeur, se faisant passer pour quelqu'un d'important, cherche à mettre la personne ciblée dans une situation d'urgence, notamment quand son responsable hiérarchique est absent, afin de la dissuader de contacter ce dernier.

Cette attaque peut concerner toutes les entreprises, quels que soient leur taille et leur secteur d’activité.

Pour en savoir plus

Le SIM-SWAP

Cette fraude ne nécessite aucune compétence particulière en informatique ou en téléphonie.

Comment s'en prémunir

- Il faut savoir qu'un conseiller bancaire ne demande jamais d'informations personnelles par téléphone (ou par mail) même pour vérification.

- Se méfier notamment des appels qui arrivent le vendredi soir ou le week-end (en d'autres termes, des moments où il est impossible de contacter son centre financier).

Pour en savoir plus

600 000 euros dérobés par un détenu

Le quishing

- Ou en français, arnaque au QR Code.

- Cette arnaque consiste à récupérer les données de la victime via un faux QR Code qui renvoie vers un site de paiement frauduleux. Elle est très utilisée dans le cas de fausses contraventions ou au niveau d'équipements publics comme les bornes de rechargement de voitures électriques par exemple.

- Comment s'en prémunir

- Si le QR code est donné sur un site en ligne, vérifier la fiabilité du site en contrôlant l'adresse et les fautes d'orthographe par exemple (voir les cas de phishing et d'url spoofing).

- Si le QR code est donné sur l'écran d'un équipement (borne de recharge par exemple) ou une structure du domaine public (pharmacie...), vérifier s'il se trouve sur un autocollant et dans le doute passer par un site internet ou une application.